Ім'я файлу: вторгнення.docx

Розширення: docx

Розмір: 253кб.

Дата: 13.05.2022

скачати

Пов'язані файли:

ПРАКТИЧНА РОБОТА №4 Звіт.docx

Розширення: docx

Розмір: 253кб.

Дата: 13.05.2022

скачати

Пов'язані файли:

ПРАКТИЧНА РОБОТА №4 Звіт.docx

Для досягнення даної мети було поставлено такі завдання:

Огляд теоретичної інформації стосовно СВВ

Огляд способів обходу СВВ

Побудова методу оцінки СВВ

Апробація даного методу на готових програмних рішеннях.

Об’єктом дослідження є Системи виявлення вторгнень.

Предметом дослідження є захищеність та ефективність Систем виявлення вторгнень.

Наукова новизна підтверджується тим, що в результаті роботи був запропонований метод оцінки СВВ.

Практичне значення полягає в тому, що результати роботи можуть бути застосований на етапі проектування системи захисту, що розробляються для використання у корпоративних та державних інформаційних системах. При виборі системи виявлення вторгнень з декількох, розробник матиме змогу оцінити захищеність та ефективність кожного за допомогою представленого методу. Метод є готовим для застосування, а так легко може бути розширений.

Метод дослідження базується на шести критеріях.

Детальна аргументація важливості кожного критерію наведена в розділах 3.2.1-3.2.6. В якості критеріїв використовувались особливості деяких Систем виявлення вторгнень, наприклад Suricata, які розглядались як конкуренто спроможна перевага. Набір цих переваг було виділено і до них були додані критерії, що значно полегшують життя кінцевому користувачу програмного продукту, такі як наявність документації та можливість зв'язатися з розробниками продукту напряму.

Кожному з цих критеріїв надається оцінка з точки зору повноти реалізації у продукті. Підсумкова оцінка захищеності продукту є сумою оцінок повноти реалізації таких критеріїв:

Виявлення потенційних атак

Можливість використання сигнатур спроектованих для використання в інших СВВ

Підтримка роботи в багато поточному режимі

Кількість рівнів моделі OSI доступних для перевірки

Наявність документації

Можливість зв'язатися з розробниками продукту напряму

1 СИСТЕМИ ВИЯВЛЕННЯ ВТОРГНЕНЬ

Введення

Система виявлення вторгнень (СВВ) - програмний або апаратний засіб, призначений для виявлення фактів несанкціонованого доступу до комп'ютерної системи чи мережі або несанкціонованого управління ними в основному через Інтернет. Відповідний англійський термін - Intrusion Detection System (IDS). Системи виявлення вторгнень забезпечують додатковий рівень захисту комп'ютерних систем.

Системи виявлення вторгнень використовуються для виявлення деяких типів шкідливої активності, яка може негативно вплинути на безпечність комп'ютерної системи. До такої активності відносяться мережеві атаки проти вразливих сервісів, атаки, спрямовані на підвищення привілеїв, неавторизований доступ до важливих файлів, а також дії шкідливого програмного забезпечення (комп'ютерних вірусів, троянів і черв'яків).

В кінці 90-х років Агентство прогресивних захисних проектів (Агентство просунутих дослідницьких проектів) зробило спробу структурувати складові елементи СВВ. Свою схему вони назвали Загальною системою виявлення вторгнень (Common Intrusion Detection Framework (cidf)).

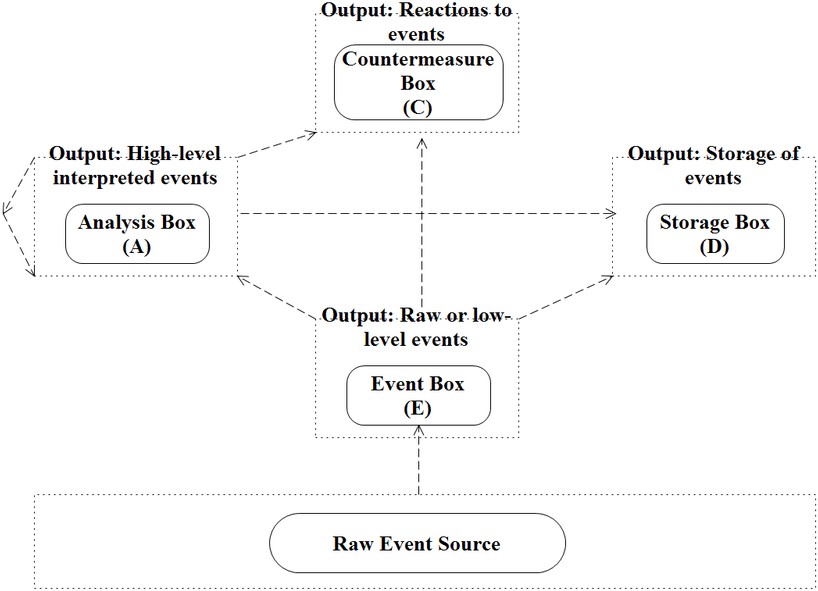

За цією схемою архітектура СВВ включає (Рисунок 1.1):

сенсорну підсистему, призначену для збору подій, пов'язаних з безпекою системи що захищається (E-boxes);

підсистему аналізу, призначену для виявлення атак і підозрілих дій на основі даних сенсорної системи (A-boxes);

сховище або лог , що забезпечує накопичення подій і результатів аналізу цих подій (D-boxes);

засоби протидії, які реєструють виявлені потенційно небезпечні події та сигналізують про це або виконують певні маніпуляції щоб зупинити атаку (C-boxes);

Рисунок 1.1 – Загальна схема роботи Системи виявлення вторгнень

Існує кілька способів класифікації СВВ в залежності від типу і розташування сенсорів, а також методів, використовуваних підсистемою аналізу для виявлення підозрілої активності. У багатьох простих СВВ всі компоненти реалізовані у вигляді одного модуля або пристрою.

Система запобігання вторгнень (англ. Intrusion Prevention System, IPS)

- програмна або апаратна система мережевої та комп'ютерної безпеки, що виявляє вторгнення або порушення безпеки і автоматично захищає від них.

Системи IPS можна розглядати як розширення Систем виявлення вторгнень (IDS), так як завдання відстеження атак залишається однаковою. Однак, вони відрізняються в тому, що IPS повинна відстежувати активність в реальному часі і швидко реалізовувати дії щодо запобігання атак.

1 2 3 4 5 6 7 8 9 ... 19